Die Root-Zertifizierungsstelle TrustCor Systems zertifiziert die Sicherheit von Websites für die Browser-Riesen Google Chrome, Safari und den Non-profit-Anbieter Firefox. Die Washington Post hat das Unternehmen nun unter die Lupe genommen und ist dabei auf dubiose Strukturen gestoßen: Laut dem Bericht verfügt TrustCor Systems über eine „identische Liste von Beamten, Bevollmächtigten und Partnern“ wie das Spyware-Unternehmen Measurement Systems. Dieses Unternehmen wiederum gehört zu Packet Forensics, einem Abhördienst aus Arizona. Der versorgt den US-Geheimdienst bereits seit Jahren mit Spionage-Tools, so die Washington Post und womöglich auch mit abgehörter Kommunikation. Zudem findet sich in TrustCors vermeintlicher Firmenadresse in Toronto kein Büro, sondern ein UPS-Store. Der tatsächliche Sitz soll sich stattdessen in Panama befinden.

Das machen Zertifizierungsstellen wie TrustCor

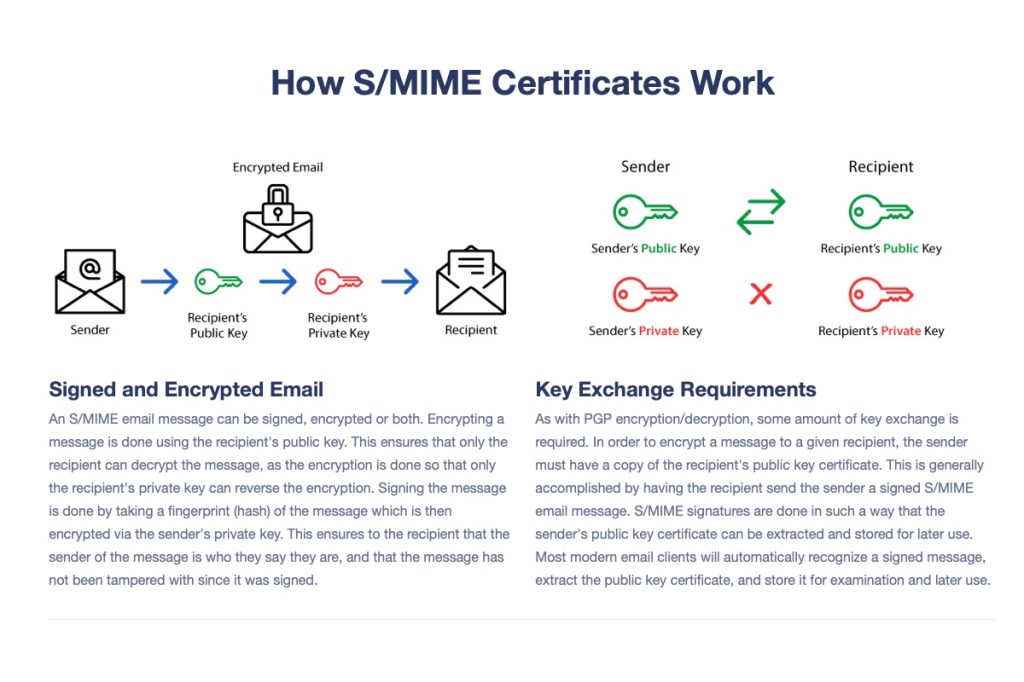

Egal ob Safari, Firefox oder Google Chrome, um in einem dieser Browser eine Website aufzurufen, braucht es sogenannte TLS-Zertifikate als digitale Verschlüsslung. Diese Zertifikate werden häufig durch Drittanbieter wie TrustCor Systems bereitgestellt und stellen einen wichtigen Baustein für die Sicherheit des Internets dar. Es liegt allein an den Zertifizierungsstellen, einzuordnen, ob eine Website vertrauenswürdig ist und online gehen darf. Funktioniert das nicht oder missbraucht das Unternehmen seine Macht, könnten zum Beispiel Kommunikationsplattformen und Banking-Websites gefälscht werden. Auch besteht die Möglichkeit, Kommunikation zwischen Website-Anbietern und Nutzern abzufangen.

Missbraucht TrustCor seine Macht?

Bislang gibt es keine handfesten Beweise dafür, dass TrustCor seine Position als Zertifizierungsstelle missbraucht hätte, jedoch einige Indizien. Die Überschneidungen zu Measurement Systems und damit Packet Forensics können stutzig machen, zumal bereits gegen beide Unternehmen Spionage-Vorwürfe vorliegen.

Measurement Systems wurde von Forschenden enttarnt, Spionage-Software in scheinbar harmlosen Apps zu verbauen. Damit würden Telefonnummern, E-Mail-Adressen und Standorte der Nutzer aufgezeichnet, so Joel Reardon und Serge Egelman von den Universitäten Calgary und Kalifornien in Berkeley.

Experten bestätigen Sicherheitslücken

Hinzu kommen Aussagen einer anonymen Quelle, Packet Forensics habe das Zertifizierungsprogramm von TrustCor benutzt, um für die US-Regierung Kommunikation abzugreifen. Ebenso würden Daten von TrustCors E-Mail-Dienst MsgSafe.io abgegriffen, berichtet die Washington Post und bezieht sich dabei auch auf eigene Untersuchungen.

Kryptografieexperten untersuchten MsgSafe im Auftrag der Washington Post und konnten bestätigen, dass der angeblich Ende-zu-Ende-verschlüsselte Service alles andere als sicher sei. Der private Schlüssel zu einer Nachricht würde durch MsgSafe selbst generiert und verwaltet. Entsprechend könne das Unternehmen jede verschickte Nachricht problemlos decodieren und mitlesen.

Tatsächlich bestätigt Packet Forensics den Verdacht in Teilen selbst, so die Washington Post weiter. Auf einer Branchenkonferenz mit streng reguliertem Zugang sei 2010 eine Broschüre mit folgendem Text verteilt worden: „Die IP-Kommunikation macht es erforderlich, verschlüsselten Datenverkehr nach Belieben zu untersuchen. (…) Ihr Ermittlungspersonal wird die besten Beweise sammeln, während die Benutzer in einem falschen Gefühl der Sicherheit durch Web-, E-Mail- oder VOIP-Verschlüsselung eingelullt werden“.

Stalkerware: Vorsicht vor Spionage-Apps für jedermann

Egal ob WhatsApps, Fotos oder den Standort: Stalkerware schnüffelt alles aus. Unglaublich: Jeder kann solche Dienste nutzen.

Mögliche Verbindungen zum Pentagon

Die Washington Post führt aus: Ein zusätzliches Indiz für die Spionage von Packet Forensics für den US-Geheimdienst sei die Verbindungen des Unternehmenssprechers Raymond Saulino zum Pentagon. 2021 trat Saulino als Kontaktperson für Global Resource Systems in Aktion, ein Unternehmen, das für eine kurze Zeit mehr als 100 Millionen vormals ruhende IP-Adressen des Pentagons betrieb. Forschende vermuten, durch diesen Schritt könnte das US-Militär verdeckt erhebliche Mengen an Datenverkehr abgefangen haben.

Das Pentagon hat sich zu diesem Thema bislang nicht geäußert. Ein Manager von TrustCor beteuerte laut der Washington Post lediglich, man habe nie mit „irgendwelchen Informationsanfragen der Regierung kooperiert“. Unterdessen bestreitet die Rechtsberaterin von Packet Forensics, Kathryn Tremel, jegliche Geschäftsbeziehungen zu TrustCor.

Ignoranz statt Aufmerksamkeit

Die Washington Post veröffentlichte ihren Bericht zur Causa TrustCor am 08. November 2022. Sie bezieht sich auf Dokumente, Interviews und Sicherheitsforscher, insbesondere auf Serge Egelman und Joel Reardon. Die hätten sich mit ihren Erkenntnissen zwar bereits selbst an Apple, Mozilla und Google gewandt, – das sei im April gewesen. Jedoch erhielten sie nach eigenen Angaben kaum Rückmeldung, bis zum Bericht der Washington Post.